Η Výzkum Check Point, Hrozba inteligence její výzkumné oddělení Check Point Software Technologies Ltd., přední světový poskytovatel řešení kybernetické bezpečnosti, zveřejnila Index globálních hrozeb za prosinec 2021.

Σe měsíc jsme viděli zranitelnost apachelog4j k prohledání internetu, uvedli výzkumníci Trikbot je stále nejběžnějším malwarem, i když v mírně nižší míře, 4%, dopad organizací po celém světě, tím 5% V listopadu.

Nedávno se to také vzpamatovalo Emotet, která se rychle vyšplhala ze sedmého na druhé místo. THE CPR také odhaluje, že odvětvím, které dostává nejvíce útoků, je stále vzdělávání / výzkum.

V prosinci se „Vzdálené spuštění kódu Apache Log4jJe zranitelnost s nejvyšší frekvencí zneužívání, která ji ovlivňuje 48,3% organizací po celém světě. Chyba zabezpečení byla poprvé hlášena 9. prosince v jeho registračním balíčku apachelog4j - nejoblíbenější knihovna protokolů Java používaná v mnoha internetových službách a aplikacích s více než 400.000 XNUMX stažení z projektu GitHub.

Tato zranitelnost způsobila novou pohromu, která ve velmi krátké době zasáhla téměř polovinu světových společností. Útočníci jsou schopni využít ke spuštění zranitelné aplikace kryptojackerů a další škodlivý software na kompromitovaných serverech. Doposud se většina útoků zaměřovala na využívání kryptoměn v neprospěch obětí, nicméně sofistikovanější pachatelé začali jednat agresivně a zneužít prolomení pro cíle s vysokou hodnotou.

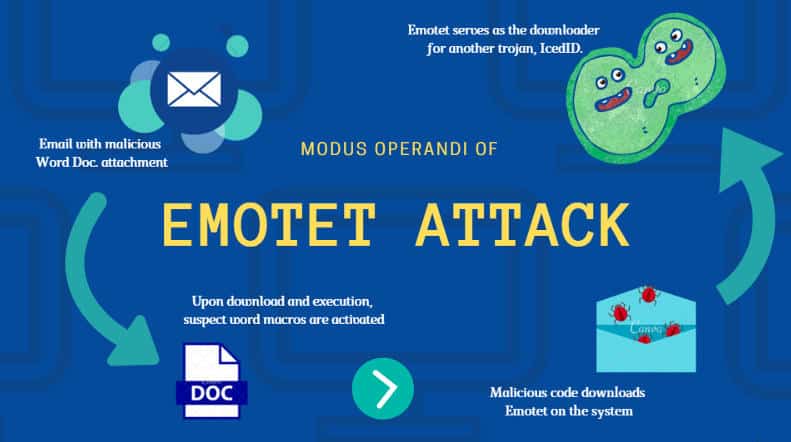

Ve stejném měsíci jsme také viděli, jak se botnet Emotet posunul ze sedmého na druhý nejčastější malware. Jak jsme tušili, Emotet od svého znovuobjevení loni v listopadu netrvalo dlouho a položil pevné základy. Je zavádějící a rychle se šíří prostřednictvím phishingových e-mailů se škodlivými přílohami nebo odkazy.

Pro každého je nyní důležitější než kdy dříve mít silné řešení zabezpečení e-mailu a zajistit, aby uživatelé věděli, jak identifikovat podezřelou zprávu nebo přílohu. řekla Maya Horowitz, viceprezidentka výzkumu společnosti Check Point Software.

Η CPR uvádí, že v měsíci prosinci Vzdělávání / Výzkum je nejnapadanějším průmyslem na světě, následuje vláda / ozbrojené síly a ISP / MSP. zranitelnost"Vzdálené spuštění kódu Apache Log4jJe nejčastěji zneužívána, ovlivňuje ji 48,3% organizací po celém světě, následuje „Zveřejnění informací o úložišti Git vystaveného na webovém serveru"Což ovlivňuje 43,8% organizací po celém světě. THE "Vzdálené spouštění kódu HTTP hlavičkyZůstává třetí na seznamu nejčastěji využívaných zranitelností s globálním dopadem 41,5%.

Nejlepší skupiny malwaru

* Šipky označují změnu pořadí oproti předchozímu měsíci.

Tento měsíc je Trickbot nejrozšířenějším malwarem, který postihuje 4 % organizací po celém světě, následuje Emotet a Formbook, oba s globálním dopadem 3 %.

1. ↔ Trickbot - Trickbot je modulární Botnet a bankovní trojan který je neustále aktualizován o nové funkce, vlastnosti a distribuční kanály. To dovoluje Trikbot být flexibilním a přizpůsobitelným malwarem, který lze distribuovat jako součást víceúčelových kampaní.

2. ↑ Emotet Emotet je pokročilý, samo-replikující a modulární trojan. Emotet byl kdysi používán jako bankovní trojan, ale nedávno byl používán jako distributor pro jiný malware nebo malware. Používá několik metod k udržení posedlosti a technik vyhýbání se, aby se zabránilo odhalení. Navíc se může šířit prostřednictvím spamových phishingových zpráv, které obsahují škodlivé přílohy nebo odkazy.

3. ↔ Formulář - Formbook je InfoStealer, který shromažďuje přihlašovací údaje z různých webových prohlížečů, shromažďuje snímky obrazovky, monitoruje a zaznamenává stisknuté klávesy a dokáže stahovat a spouštět soubory podle příkazů C&C.

Přední útoky v průmyslových odvětvích po celém světě:

Tento měsíc je odborná příprava / výzkum odvětvím s největším počtem útoků na světě, následuje vláda / ozbrojené síly a poskytovatelé internetových služeb / MSP.

1. Vzdělávání / Výzkum

2. Vláda / ozbrojené síly

3. ISP / MSP

Nejčastější zneužívání zranitelností

V prosinci se „Vzdálené spuštění kódu Apache Log4jJe nejčastěji využívanou zranitelností, která ji ovlivňuje 48,3% organizací po celém světě, následuje „Zveřejňování informací Webový server úložiště Git odhalen"Což ovlivňuje 43,8% organizací po celém světě. THE "Vzdálené spouštění kódu HTTP hlavičkyZůstává třetí na seznamu nejčastěji využívaných zranitelností s globálním dopadem 41,5%.

1. Vzdálené spuštění Apache Log4j kódu (CVE-2021-44228) Existuje chyba zabezpečení umožňující vzdálené spuštění kódu apachelog4j. Úspěšné zneužití této chyby zabezpečení by mohlo umožnit vzdálenému narušiteli spustit libovolný kód v postiženém systému.

2. ↔ Zveřejnění informací o úložišti Git vystaveného na webovém serveru - V úložišti Git byla hlášena chyba zabezpečení. Úspěšné zneužití této chyby zabezpečení by mohlo umožnit neúmyslné zveřejnění informací o účtu.

3. ↔ Vzdálené spuštění kódu HTTP hlavičky (CVE-2020-10826, CVE-2020-10827, CVE-2020-10828, CVE-2020-13756) HTTP hlavičky umožňují uživateli a serveru předávat další informace pomocí HTTP požadavku. Vzdálený útočník může použít zranitelnou HTTP hlavičku ke spuštění libovolného kódu na počítači oběti.

Nejlepší škodlivé mobilní aplikace

To AlienBot zaujímá první místo v nejrozšířenějším malwaru pro mobily, následuje xHelper a FluBot.

1. AlienBot - Rodina malwaru AlienBot je jeden Malware-as-a-Service (MaaS) pro zařízení Android, která umožňují vzdálenému narušiteli jako první krok zadat škodlivý kód do legitimních finančních aplikací. Útočník získá přístup k účtům obětí a nakonec převezme plnou kontrolu nad jejich zařízením.

2. xHelper - Škodlivá aplikace, která je v popředí od března 2019 a slouží ke stahování dalších škodlivých aplikací a zobrazování reklam. Aplikaci lze před uživatelem skrýt a lze ji dokonce znovu nainstalovat, pokud byla odinstalována.

3. FluBot - flubot je jeden Android botnet který je distribuován prostřednictvím SMS phishingových zpráv, které se nejčastěji vydávají za doručovací společnosti. Jakmile uživatel klikne na odkaz ve zprávě, FluBot se nainstaluje a získá přístup ke všem citlivým informacím v telefonu.

Kompletní seznam nejběžnějších malwarových hrozeb v Řecku za prosinec 2021 je:

Formulář - FormBook byl poprvé identifikován v roce 2016 a jde o InfoStealer zaměřený na operační systém Windows. Je prodáván jako MaaS na podzemních hackerských fórech pro své výkonné vyhýbací techniky a relativně nízkou cenu. FormBook shromažďuje přihlašovací údaje z různých webových prohlížečů, shromažďuje snímky obrazovky, monitoruje a zaznamenává stisknutí kláves a může stahovat a spouštět soubory podle pokynů svého C&C.

Emotet- Emotet je pokročilý, samo-replikující a modulární trojan, který byl kdysi používán jako bankovní trojan a nyní distribuuje další škodlivé programy nebo škodlivé kampaně. Emotet používá několik metod k udržení své posedlosti a technik vyhýbání se, aby zabránil odhalení a může být šířen prostřednictvím spamových e-mailů, které obsahují škodlivé přílohy nebo odkazy.

agent Tesla - AgentTesla je pokročilý RAT (Trojan Remote Access), který funguje jako keylogger a zloděj hesel. AgentTesla, který je aktivní od roku 2014, může monitorovat a shromažďovat vstup oběti z klávesnice a schránky a pořizovat snímky obrazovky a extrahovat přihlašovací údaje pro různé programy nainstalované na počítači oběti (včetně Chrome, Mozilla Firefox a e-mailového klienta Microsoft Outlook). AgentTesla prodává otevřeně jako legální RAT, přičemž zákazníci platí za licence 15 až 69 USD.

trikbot - Trickbot je modulární botnet a bankovní trojan, který se zaměřuje na platformu Windows a je distribuován především prostřednictvím spamových kampaní nebo jiných rodin malwaru, jako je Emotet. Trickbot zasílá informace o infikovaném systému a může také stahovat a spouštět libovolné moduly ze široké škály dostupných modulů: od VNC modulu pro vzdálené ovládání až po SMB modul pro distribuci v kompromitované síti. Jakmile je počítač infikován, gang Trickbot, hroziví agenti za tímto malwarem, použije tuto širokou škálu modulů nejen k odcizení bankovních přihlašovacích údajů z cílového počítače, ale také k pohybu a identifikaci sebe sama. cílová organizace před spuštěním cílené ransomwarový útok napříč společností.

Joker - Spyware pro Android na Google Play, určený ke krádeži zpráv SMS, seznamů kontaktů a informací o zařízení. Kromě toho malware tiše signalizuje oběti prémiové služby na reklamních stránkách.

Dridex- Dridex je bankovní trojan cílený na trojské koně Windows, u kterého bylo pozorováno, že je distribuován prostřednictvím spamových kampaní a sad Exploit Kit, které se spoléhají na WebInjects ke špehování a přesměrování bankovních pověření na server ovládaný útočníkem. Dridex komunikuje se vzdáleným serverem, odesílá informace o infikovaném systému a může také stahovat a provozovat další disky pro vzdálené ovládání.

Vidar - Vidar je infostealer zaměřený na operační systémy Windows. Poprvé byl detekován na konci roku 2018 a je navržen tak, aby ukradl hesla, údaje o kreditních kartách a další citlivé informace z různých internetových prohlížečů a digitálních peněženek. Vidar byl prodáván na různých online fórech a používá se jako kapátko malwaru, které stahuje ransomware GandCrab jako sekundární užitečné zatížení.

kryptbot - Cryptbot je trojský kůň, který infikuje systémy instalací podvodného programu VPN a krade uložené přihlašovací údaje prohlížeče.

čajový robot - Malware Teabot je trojská hrozba pro Android používaná při phishingových útocích. Jakmile je Teabot nainstalován na napadeném zařízení, může živě streamovat obrazovku pachateli a také používat služby usnadnění k provádění dalších škodlivých činností.

triáda - Triada je modulární zadní vrátka pro Android, která poskytuje superuživatelská oprávnění pro stahování malwaru. Bylo také pozorováno, že Triada manipuluje s adresami URL načtenými v prohlížeči.

XMRig - XMRig, poprvé představený v květnu 2017, je open source software pro těžbu CPU používaný k extrakci kryptoměny Monero.

Top 10 v Řecku |

|||

| Název malwaru | Globální dopad | Dopad na Řecko | |

| Učebnice | 3.17% | 17.58% | |

| Agent Tesla | 2.10% | 4.61% | |

| Trikbot | 4.30% | 3.17% | |

| žolík | 0.08% | 2.02% | |

| Dridex | 1.74% | 2.02% | |

| Vidar | 0.91% | 2.02% | |

| Kryptbot | 0.50% | 1.73% | |

| ramnit | 1.74% | 1.73% | |

| Čajník | 0.07% | 1.73% | |

| Triada | 0.13% | 1.73% | |

Seznam dopadů globálních hrozeb a Charta ThreatCloud od Check Point Software, na základě Inteligence ThreatCloud společnosti, v největší kooperační síti pro boj proti kyberkriminalitě, která poskytuje data o hrozbách a trendech převažujících v útocích s využitím globální sítě detektorů hrozeb.

databáze ThreatCloud zahrnuje více než 3 miliardy webových stránek a 600 milionů souborů denně a nachází více než 250 milionů malwarových aktivit každý den.

Nezapomeňte se jím řídit Xiaomi-miui.gr na zprávy Google abyste byli okamžitě informováni o všech našich nových článcích! Můžete také, pokud používáte RSS čtečku, přidat naši stránku do svého seznamu jednoduše kliknutím na tento odkaz >> https://news.xiaomi-miui.gr/feed/gn

Nezapomeňte se jím řídit Xiaomi-miui.gr na zprávy Google abyste byli okamžitě informováni o všech našich nových článcích! Můžete také, pokud používáte RSS čtečku, přidat naši stránku do svého seznamu jednoduše kliknutím na tento odkaz >> https://news.xiaomi-miui.gr/feed/gn

Následuj nás na Telegram abyste se o každé naší novince dozvěděli jako první!